web应用防火墙(waf)

介绍:Web 应用防火墙(Web Application Firewall,简称 WAF)是一种位于 Web 应用程序和用户之间的安全设备,用于保护 Web 应用程序免受各种网络攻击。你可以把它想象成一个 Web 应用的“门卫”,专门检查所有进出 Web 应用的 HTTP/HTTPS 流量,识别并阻止恶意流量,从而保护你的 Web 应用免受攻击。

这里我们选择云waf便于安装部署

我推荐的是雷池waf

雷池的核心功能如下:

防护 Web 攻击

防爬虫, 防扫描

前端代码动态加密

基于源 IP 的访问速率限制

HTTP 访问控制

GitHub地址

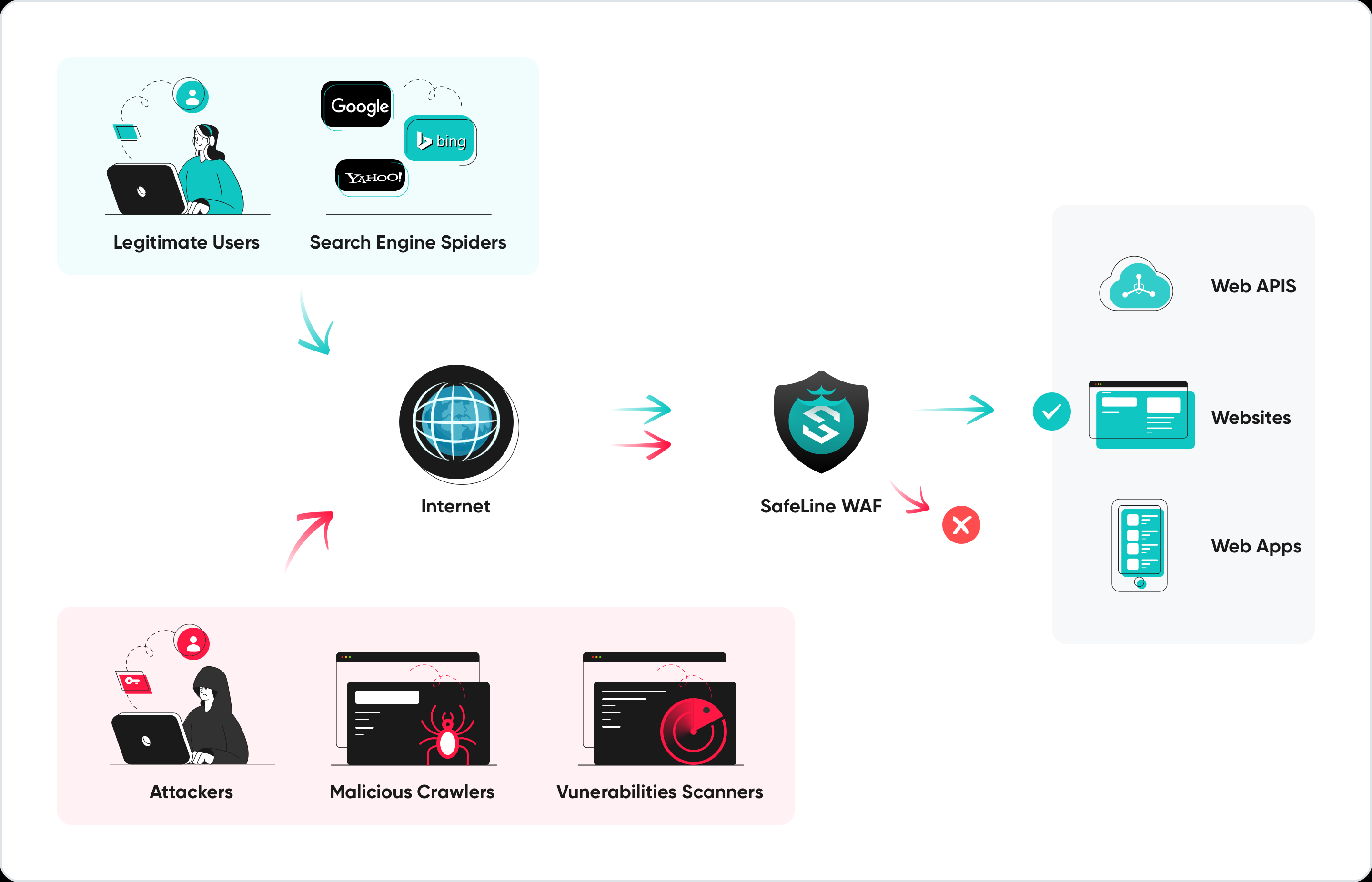

雷池工作原理

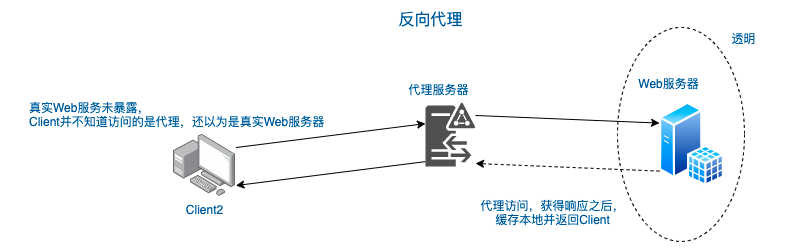

反向代理

雷池基于 Nginx 进行开发, 作为 反向代理 接入网络,。

如下图所示, 来自互联网的流量可能是正常用户, 也有可能是恶意用户, 雷池通过在 Web 服务和互联网之间设置一道屏障, 将恶意流量进行阻断.

反向代理指的是在服务端,访问的流量都需要通过代理服务器(可以隐藏真实ip)

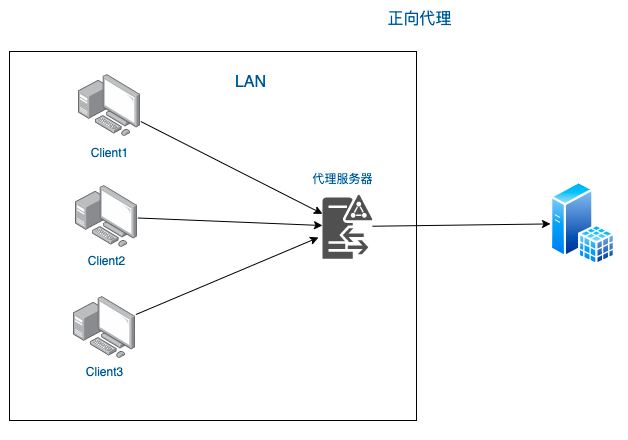

正向代理指的是在客户端,通过代理服务器去访问一些无法访问的服务(如vpn)

使用方法

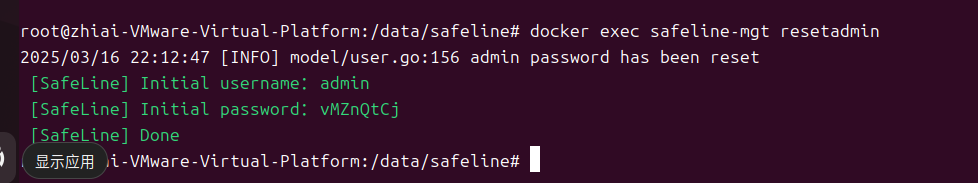

登录雷池控制台后(ip+9443)拿到账户密码 , 进入 防护应用 - 应用管理 页面, 点击右上角的 添加应用 按钮进行配置.

, 进入 防护应用 - 应用管理 页面, 点击右上角的 添加应用 按钮进行配置.

一些关键字段的说明如下:

域名: 通过雷池访问该应用时使用的域名 (支持使用 * 做为通配符),注意修改 DNS 解析到雷池 IP

端口: 雷池监听的端口 (如需配置 HTTPS 服务, 请勾选 SSL 选项并配置对应的 SSL 证书)

上游服务器: 被保护的 Web 服务的实际地址

配置完成之后可以通过模拟 SQL 注入攻击: https://chaitin.com/?id=1+and+1=2+union+select+1

模拟 XSS 攻击: https://chaitin.com/?id=<;img+src=x+onerror=alert()>

模拟路径穿越攻击: https://chaitin.com/?id=../../../../etc/passwd

模拟代码注入攻击: https://chaitin.com/?id=phpinfo();system('id')

模拟 XXE 攻击: https://chaitin.com/?id=<;?xml+version="1.0"?><!DOCTYPE+foo+SYSTEM+"">测试站点是否被防护

出现这样的提示就是站点成功被防护

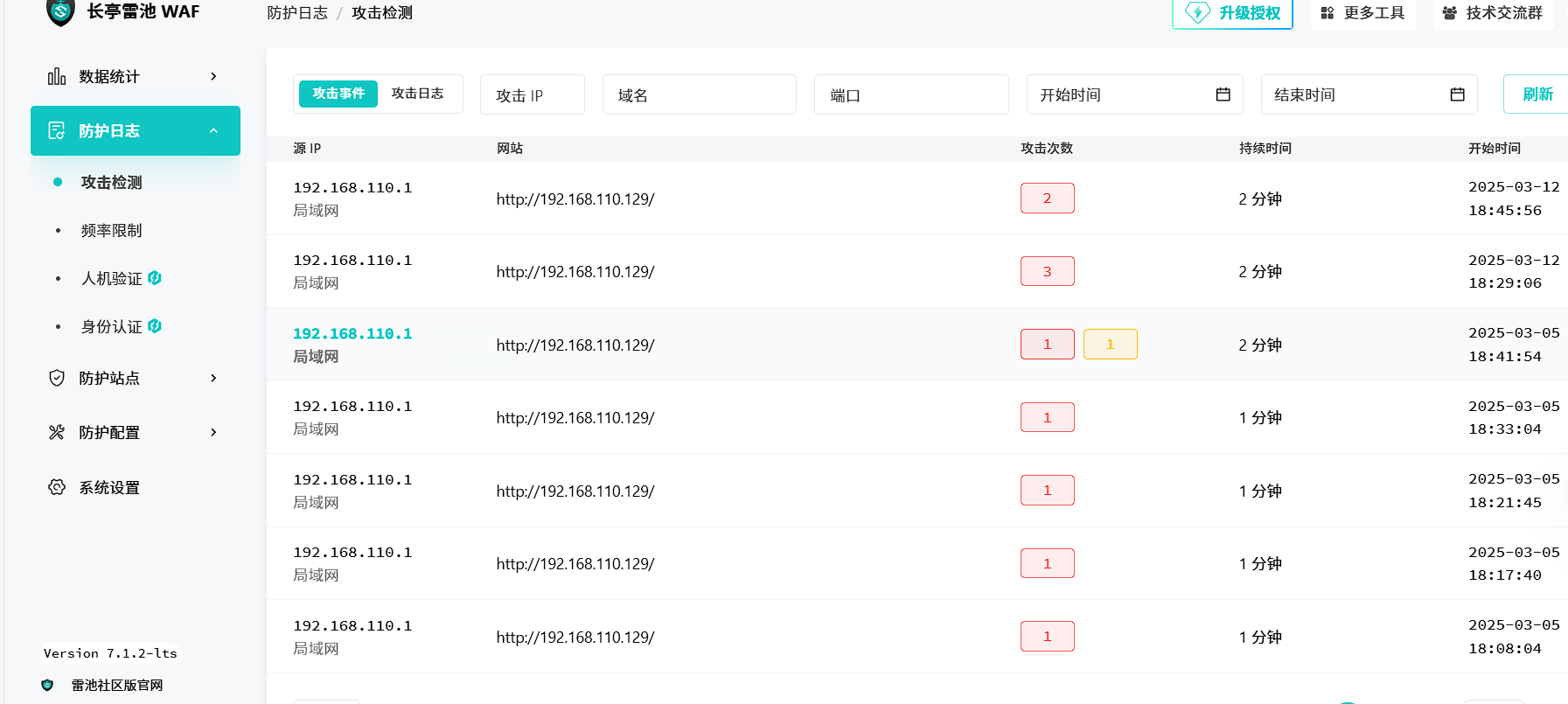

在雷池后台可以看到相关信息

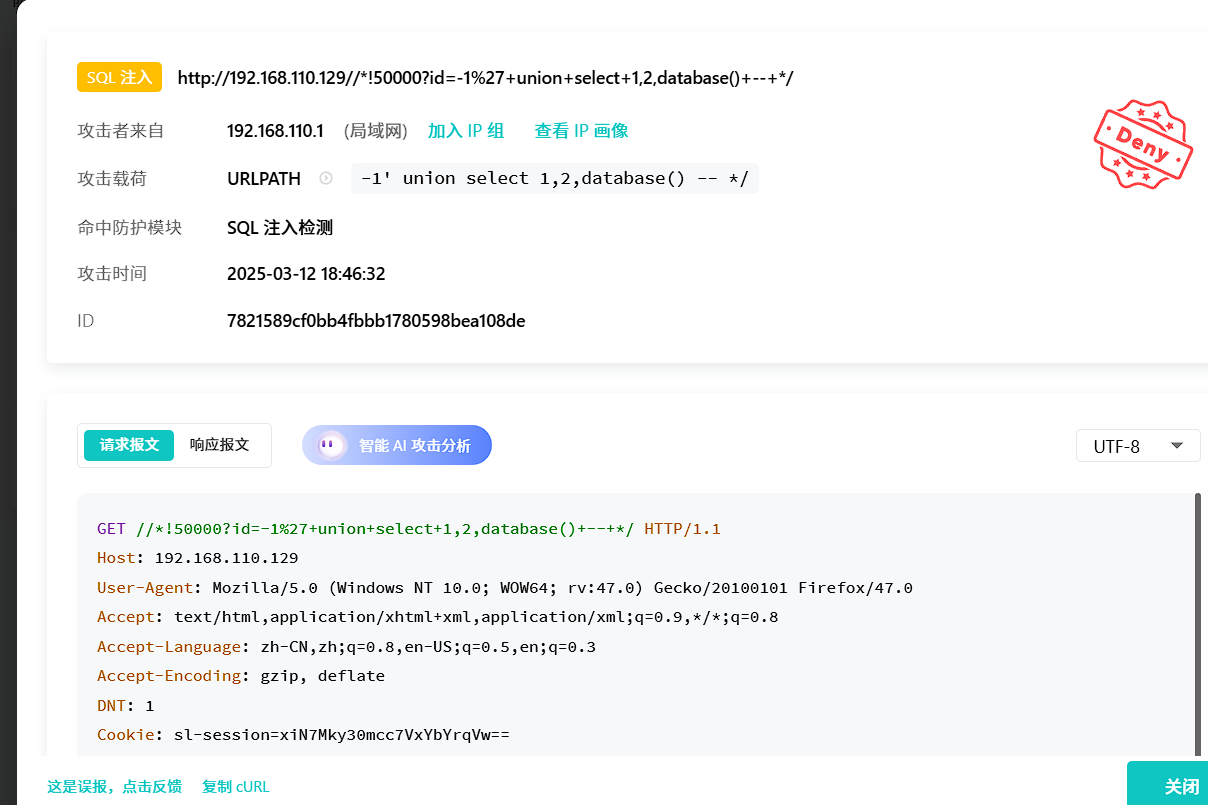

可以看出攻击的payload

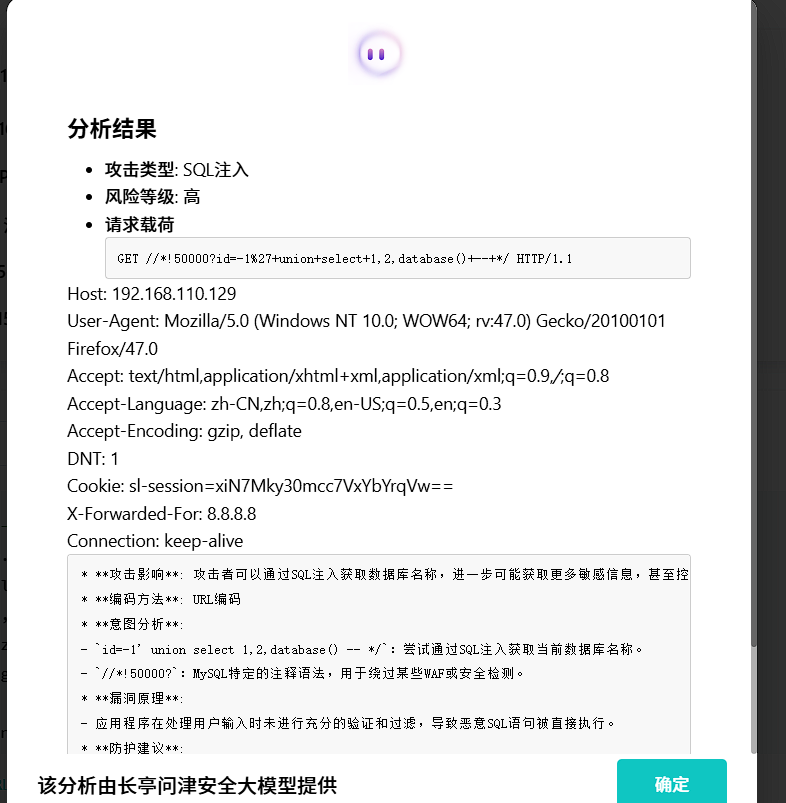

还附带了ai分析

非常的nice。

Comments | NOTHING